على الرغم من أن تسجيل الدخول باستخدام بصمة الإصبع أو تقنية مسح الوجه أصبح أكثر انتشاراً، فإن كلمات المرور لا تزال ضرورية بالنسبة للعديد من التطبيقات والخدمات التي نستخدمها يومياً. ثمة العديد من الأنشطة اليومية التي تتطلب استخدام حسابات متعددة وكلمات مرور مختلفة يجب تذكّرها، مثل التسوق عبر الإنترنت والخدمات المصرفية واستخدام وسائل التواصل الاجتماعي والمراسلة والمدونات الصوتية والتخزين السحابي،

وبالتالي، فإن كلمات المرور هي الحصن الذي يحمي بياناتك القيّمة من هجوم المخترقين، وبالطبع لا ترغب في أن يتسلل أي شخص إلى حساباتك وبياناتك على الإنترنت. بناءً على ما سبق، من الضروري أن تكون كلمات المرور آمنة ولا يمكن اختراقها، لذلك، جمعنا بعض الطرائق لاختبار مدى قوتها.

اقرأ أيضاً: حيلة بسيطة لزيادة سرعة الإنترنت في المنزل

ما خصائص كلمة المرور القوية؟

تُشير المبادئ القديمة لإنشاء كلمات المرور إلى ضرورة أن تكون الكلمات مستحيلة التخمين ومن الصعب جداً نسيانها، وقد شاهدنا أمثلة على ذلك في الأفلام، حيث يجري اختبار كلمات المرور باستخدام معلومات شخصية مثل التواريخ المهمة والأسماء والعبارات وحتى أسماء الحيوانات الأليفة. من المؤكد أن تحقيق التوازن بين صعوبة تخمين كلمة المرور وسهولة تذكرها يُعد أمراً صعباً.

كلما كانت كلمات المرور أطول، كانت أفضل، وينطبق الأمر نفسه على كلمات المرور التي تتضمن رموزاً وأحرفاً مميزة (مثل علامات الاستفهام) والأرقام، إذ يقلل ذلك من احتمالية نجاح اختراق حسابك عن طريق تجربة الكثير من التخمينات بسرعة. تجنّب الكلمات والعبارات المعروفة وكذلك أسماء الأشخاص أو العلامات التجارية أو الشركات.

إن استخدام كلمات المرور نفسها في عدة حسابات يسهّل الحياة الرقمية والوصول إلى الحسابات، لكن يجب تجنّب هذه الممارسة تماماً، لأن ذلك يسهّل مهمة القراصنة والمخترقين، إذا اختُرق أحد حساباتك، فمن الممكن اختراق الحسابات الأخرى التي تستخدم كلمة المرور نفسها بسرعة وسهولة. قد يستغرق الأمر مزيداً من الوقت، لكن يجب عليك دائماً إنشاء كلمات مرور فريدة وقوية لحساباتك جميعها.

اقرأ أيضاً: قواعد بسيطة للحفاظ على أمن بياناتك عند العمل في الأماكن العامة

إذاً، كيف تمكنك إدارة كلمات المرور المعقدة والفريدة وتذكّرها جميعها؟ يوصى باستخدام برامج مدير كلمات المرور، أو استخدام الأدوات المدمجة في متصفح الويب الذي تستخدمه. يمكنك أيضاً تدوين كلمات المرور، لكن بشرط إخفاء هذه الملاحظات في مكان آمن ومضمون، وليس كتابتها على ملصقات بجوار جهاز الكمبيوتر المحمول على سبيل المثال. إذا كنت بحاجة إلى تدوين كلمات المرور، فمن الأفضل كتابة تلميحات تُساعدك على تذكّرها بدلاً من كتابة كلمات المرور نفسها.

كيفية التحقق من كلمات المرور

يتوافر العديد من التطبيقات والمواقع الإلكترونية التي تساعدك على التحقق من قوة كلمات المرور: عند إنشاء كلمة مرور لحساب جديد، قد ترى مؤشراً يتحول من اللون الأحمر إلى البرتقالي ثم إلى الأخضر، وذلك وفقاً لقوة كلمة المرور التي تكتبها. عند إنشاء حساب جديد على أي منصة، قد تصادف إرشادات يجب عليك اتباعها، مثل ضرورة تضمين حرف أو رمز مميز ضمن كلمة المرور.

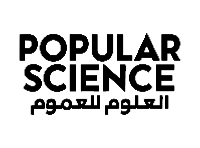

نحن معجبون بأداة التحقق التي يوفرها برنامج مدير كلمات المرور "نورد باس" (NordPass) على الإنترنت ونوصي باستخدامها. عند كتابة كلمة المرور التي تستخدمها، ستتلقى تقييماً يوضح مدى قوة الكلمة أو ضعفها، بالإضافة إلى شرح الأسباب التي تفسر ذلك ولن تُحفظ كلمة المرور في البرنامج. سترى أيضاً تقديراً للوقت الذي قد يستغرقه اختراق كلمة المرور، بالإضافة إلى تنبيه في حال تسريبها ضمن أي من عمليات اختراق البيانات. تتوافر أدوات مشابهة للتحقق من قوة كلمات المرور، مثل خدمة "بِت واردين" (Bitwarden) وموقع "سيكيوريتي دوت أورغ" (Security.org)، إذا كنت ترغب في مقارنة النتائج.

اقرأ أيضاًَ: لتصفحٍ آمنٍ للإنترنت: إليك أفضل برامج VPN للكمبيوتر

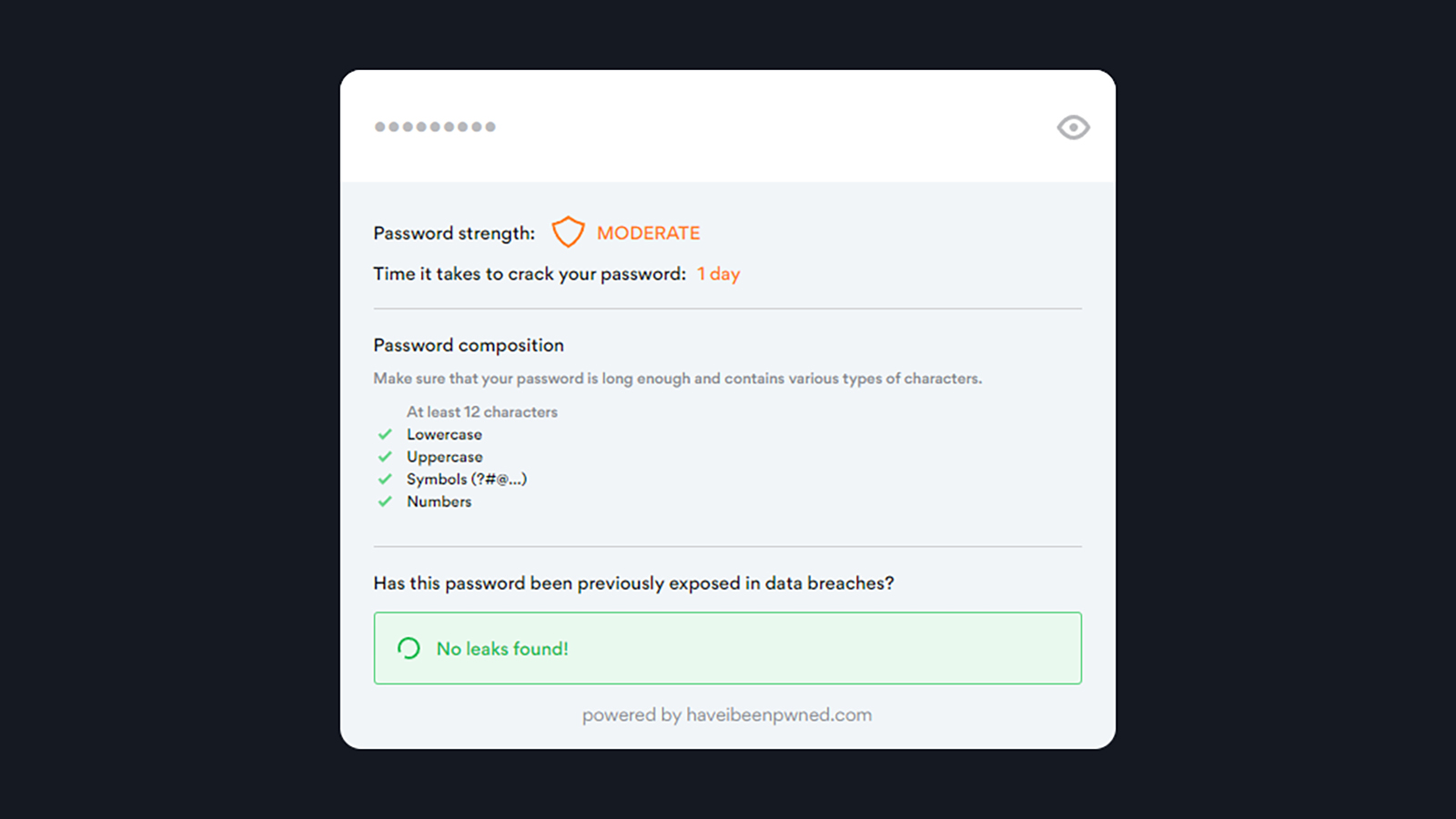

توفر شركة جوجل أيضاً أداة للتحقق من كلمات المرور عبر الإنترنت، لكنها تفحص كلمات المرور التي حفظتها في حسابك على جوجل من خلال متصفح كروم (Chrome) ونظام التشغيل أندرويد، لذلك، لا يمكنك اختبار أي كلمة مرور أخرى باستخدام هذه الأداة. بالإضافة إلى ذلك، ستحذّرك هذه الأداة من إعادة استخدام كلمات المرور نفسها لأكثر من حساب، وكذلك كلمات المرور المسرّبة التي ظهرت في أي من عمليات اختراق البيانات المسجلة.

إذا كنت تستخدم "سلسلة مفاتيح آي كلاود" (iCloud) لتخزين كلمات المرور في أجهزة آبل، يمكنك التحقق من قوة كلمات المرور من خلال استخدام جهاز آيفون أو آيباد أو ماك. على سبيل المثال، في جهاز آيفون، توجه إلى "الإعدادات" (Settings)، ثم افتح قسم "كلمات المرور" (Passwords) واضغط على خيار "توصيات الأمان" (Security Recommendations) في الجزء العلوي. كما هي الحال مع أداة جوجل، ستتلقى تحذيراً بشأن كلمات المرور الضعيفة وكلمات المرور التي استُخدمت لأكثر من حساب وكلمات المرور المسرّبة.

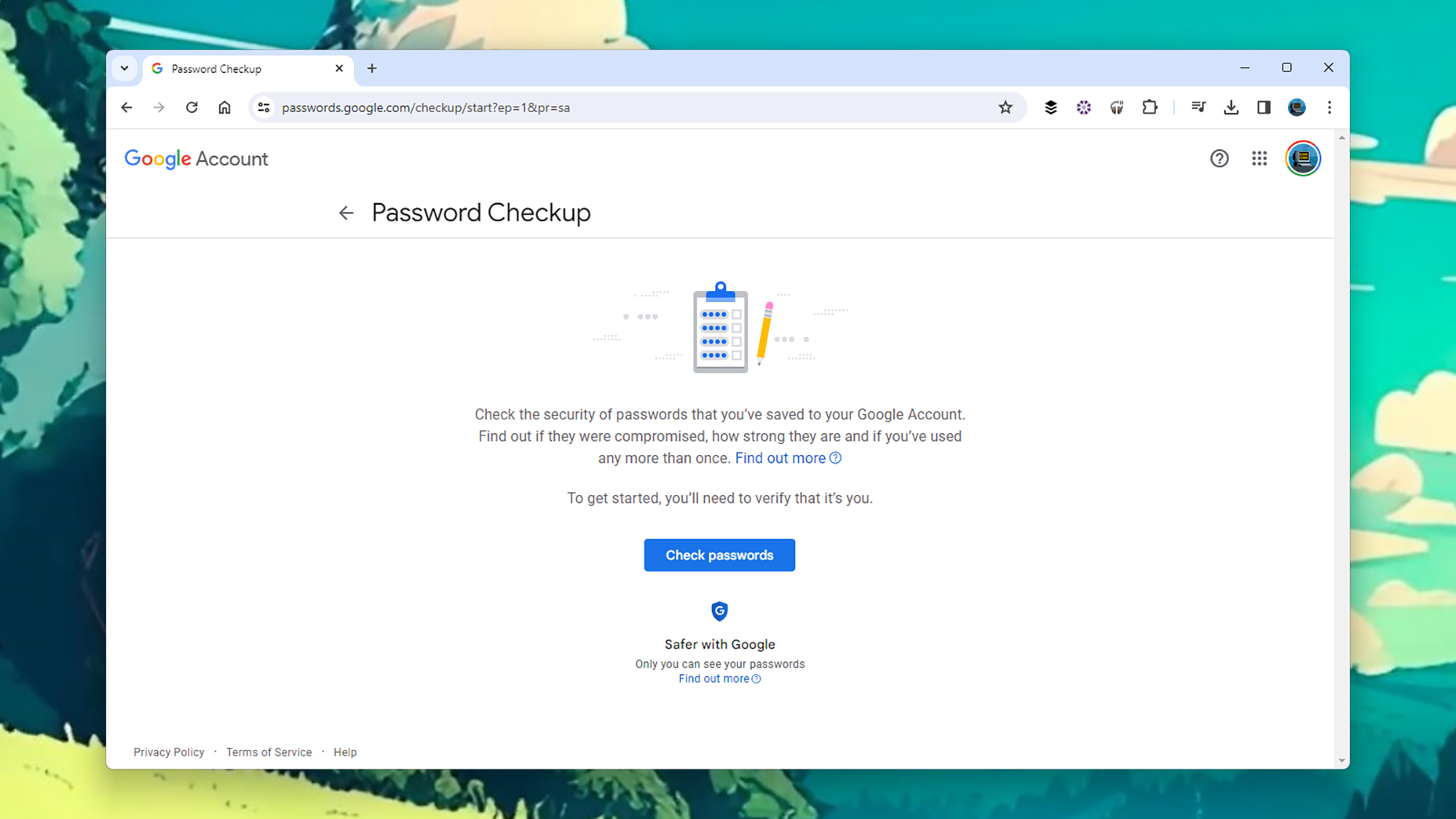

بالنسبة للمستخدمين الذين يستعينون ببرامج إدارة كلمات مرور، فمن المحتمل أن يجدوا ميزة مماثلة للتحقق من قوة كلمات المرور ضمن البرامج التي يستخدمونها. على سبيل المثال، يحتوي برنامج "باسوورد 1" (1Password) الشهير على ميزة تسمى "برج المراقبة" (Watchtower)؛ إذ تحذرك هذه الميزة من كلمات المرور الضعيفة، أو كلمات المرور المرتبطة بمواقع إلكترونية تعرضت لعمليات اختراق، أو كلمات المرور التي استُخدمت في العديد من الحسابات.

يجب أن تكون برامج إدارة كلمات المرور، وتشمل تلك التي يقدمها كل من شركتي جوجل وآبل وبرنامج "باسوورد1"، قادرة على إنشاء كلمات مرور عشوائية وقوية نيابة عنك. سيكون من الصعب جداً اختراق كلمات المرور هذه، ونظراً لأنك تستخدم تطبيقاً لحفظها وتذكّرها جميعها، فلا داعي للقلق بشأن نسيانها.

كيفية حماية كلمات المرور

يجب عليك الحفاظ على أمان كلمات المرور التي تستخدمها، وكما ذكرنا سابقاً، يُعد استخدام خدمات مدير كلمات المرور بداية رائعة لحمايتها. إن استخدام إحدى هذه الأدوات لا يعني أنه يمكنك التراخي والتهاون، بل يجب عليك التأكد من عدم تمكّن أي شخص آخر من الوصول إلى برنامج مدير كلمات المرور الذي تستخدمه، لأن ذلك سيسمح بالوصول إلى بيانات تسجيل الدخول جميعها.

يعني هذا عادةً منع الوصول إلى الأجهزة التي تعمل عليها برامج إدارة كلمات المرور، لذلك يجب تأمين كل من جهاز الكمبيوتر والهاتف الذكي باستخدام أرقام تعريف شخصية (PINs) وكلمات مرور قوية أو عن طريق استخدام المصادقة البيومترية (biometric authentication)، التي تُعد الخيار الأفضل. تأكد من عدم ترك هذه الأجهزة دون مراقبة، واحرص دائماً على قفلها عند عدم استخدامها.

اقرأ أيضاً: كيفية حماية بياناتك وتحتفظ بنسخة احتياطية

بالإضافة إلى احتمال تعرّض كلمات المرور للاختراق عن طريق توقّعها وتعرّضها لهجوم التخمين (وهو استخدام برامج تتفحص كمية هائلة من الاحتمالات)، فمن الضروري الانتباه إلى إحدى عمليات الاحتيال الشائعة الأخرى، وهي الهندسة الاجتماعية. ستتعرض في هذه العملية للخداع لإدخال بيانات تسجيل الدخول في موقع إلكتروني مزيف، أو تقديمها لشخص ما عبر مكالمة هاتفية أو محادثة مباشرة عبر الرسائل.

أولاً، لا تخبر أي شخص أبداً بكلمات المرور، تحت أي ظرف، وإذا طلب منك أحدهم معرفة كلمة المرور، فاعلم أنه شخص محتال وغير موثوق. أما بالنسبة لتجنب المواقع الإلكترونية الاحتيالية، فاحرص على تحديث برنامج المتصفح الذي تستخدمه (تُدرّب هذه المتصفحات على اكتشاف المواقع المشبوهة)، وتجنّب النقر على الروابط الموجودة في صندوق الرسائل الواردة إلا إذا كنت متأكداً من مصدرها ويمكنك الوثوق بها، على سبيل المثال، إذا كنت قد طلبت للتو إعادة تعيين كلمة المرور، يمكنك النقر على الرابط.